Po wdrożeniu RODO w firmie oraz po wyposażeniu firmy w serwer kolejnym krokiem ochrony danych jest zwiększenie bezpieczeństwa poprzez zaszyfrowanie nośników danych.

Na wyposażeniu firmy jest zazwyczaj sprzęt komputerowy zawierający dane w:

- nośnikach pamięci przenośnej tzw. Pendrive

- komputerach

- laptopach

- serwerze

Do przeprowadzenia zaszyfrowania danych potrzebujemy w systemie Windows 10 Pro funkcji Bitlockera lub w systemie Windows 10 Home darmowego programu VeraCrypt.

Procedura szyfrowania danych

Po pierwsze należy przygotować silne hasło, którym będziemy zabezpieczać nasze dane. Co to znaczy silne hasło – zawierające minimum 8 a najlepiej 20 znaków, posiada małe i duże litery, cyfry oraz znaki specjalne. Pamiętajmy je. Pamiętajmy je dodatkowo zapisując sobie w jakimś bezpiecznym miejscu.

Nośnik pamięci przenośnej Pendrive najwygodniej zaszyfrować za pomocą funkcji Bitlockera w Windows 10, ponieważ gwarantuje to nam otworzenie takiego nośnika na dowolnym urządzeniu z systemem Windows wpisując tylko nasze hasło.

[bg_collapse view=”button-blue” color=”#4a4949″ icon=”arrow” expand_text=”Pokaż procedurę” collapse_text=”Ukryj” ]

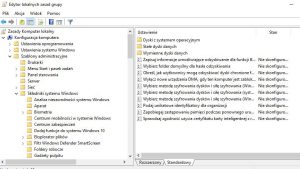

Uruchomienie edytora zasad grup lokalnych (gpedit.msc)

Konfiguracja wpisu w zasadach grup:

- Ścieżka: „Konfiguracja komputera -> Szablony administracyjne -> Składniki systemu Windows -> Szyfrowanie dysków funkcją BitLocker

- Otworzenie: „Wybierz metodę szyfrowania dysków i siłę szyfrowania”

- Wybrać opcje „Włączone”

- Opcje: „Wybierz metodę szyfrowania: AES 256 bitów” (XTS-AES)(AES-CBC)

- Otworzenie: „Wybierz metodę szyfrowania dysków i siłę szyfrowania”

-

- Ścieżka: „Konfiguracja komputera -> Szablony administracyjne -> Składniki systemu Windows -> Szyfrowanie dysków funkcją BitLocker -> Dyski z systemem operacyjnym”

- Otworzenie: „Wymagaj dodatkowego uwierzytelnienia przy uruchamianiu”

- Wybrać opcje „Włączone”

- W przypadku laptopa z wbudowanym TPM: Odznaczyć „Zezwalaj na używanie funkcji BitLocker bez zgody modułu TPM”

- „Konfiguracja uruchamiania modułu TPM: Zezwalaj na używanie modułu TPM”

- „Konfiguruj numer PIN uruchomienia modułu TPM: Zezwalaj na używanie numeru PIN uruchomienia z modułem TPM”

- „Konfiguruj klucz uruchomienia modułu TPM: Zezwalaj na używanie klucza uruchomienia z modułem TPM”

- „Konfiguruj klucz i numer PIN uruchomienia modułu TPM: Zezwalaj na używanie klucza i numeru PIN uruchomienia z modułem TPM”

- Otworzenie: „Wymagaj dodatkowego uwierzytelnienia przy uruchamianiu”

- Ścieżka: „Konfiguracja komputera -> Szablony administracyjne -> Składniki systemu Windows -> Szyfrowanie dysków funkcją BitLocker -> Dyski z systemem operacyjnym”

W przypadku laptopa z wbudowanym TPM dalsza konfiguracja TPM:

- Uruchom „tpminit”

- Windows Defender Security Center

- Zabezpieczenia urządzenia – Szczegóły procesora zabezpieczeń – Rozwiązywanie problemów z procesorem zabezpieczeń:

- Wybierz opcje „Wyczyść moduł TPM”

- „Uruchom ponownie”

- Po pojawieniu się komunikatu uważnie go przeczytaj i wciśnij „F9” jeśli się zgadzasz

- Zabezpieczenia urządzenia – Szczegóły procesora zabezpieczeń – Rozwiązywanie problemów z procesorem zabezpieczeń:

Szyfrowanie dysków funkcją BitLocker

- Przejdź do „Panel sterowania -> Systemy i zabezpieczenia -> Szyfrowanie dysków funkcją BitLocker”

- „Włącz funkcję BitLocker” dla dysku C: lub dla dysku np: D: jeżeli pod taka nazwą pojawił się pendrive

- „Wprowadź numer PIN (zalecane)”

- Ustaw numer PIN

- „Zapisz w pliku” Klucz odzyskiwania

- „Zaszyfruj cały dysk”

- „Uruchom test systemu funkcji BitLocker”

Uruchom ponownie komputer

- Szyfrowanie dysku odbywa się w tle po uruchomieniu komputera.

- Sprawdzenie czy i jakim kluczem został zaszyfrowany dysk

- Cmd (admin) ->manage-bde -status

[/bg_collapse]

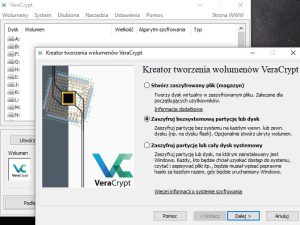

W przypadku, kiedy nie posiadamy systemu Windows 10 Pro, a jedynie Windowsa w wersji Home szyfrowanie dysków możemy wykonać darmową aplikacją VeraCrypt.

Cała procedura szyfrowania za pomocą VeraCrypt dobrze opisana jest w internecie pod linkiem poniżej:

https://www.komputerswiat.pl/poradniki/programy/veracrypt-szyfrowanie-dyskow-nie-do-zlamania/xnvkg2y

Dodam do opisu jedynie uwagę o potencjalnym problemie: Po zaszyfrowaniu partycji systemowej i restarcie systemu pojawia się zachęta do wpisania hasła. Jednak co zrobić, gdy mamy klawiaturę USB, a ona nie działa po zaszyfrowaniu, a przed wpisaniem hasła? Okazuje się, że musimy mieć w BIOSie komputera włączoną funkcję „pre-load USB Devices” lub ustawione na botowanie z innego nośnika. Sprawdźmy to przed przystąpieniem do szyfrowania programem VeraCrypt.